科目Bに共通する注意事項(表記ルールなど)については、下記のリンク先を参照してください。

問題

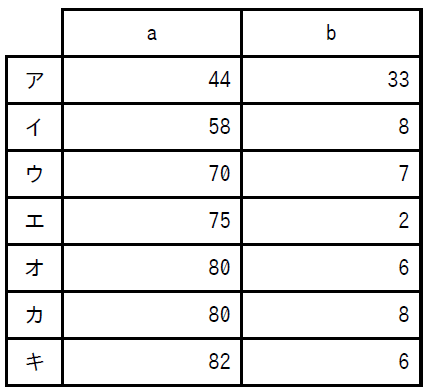

次の記述中の【 a 】と【 b 】に入れる正しい答えの組合せを,解答群の中から選べ。ここで,配列の要素番号は1 から始まる。

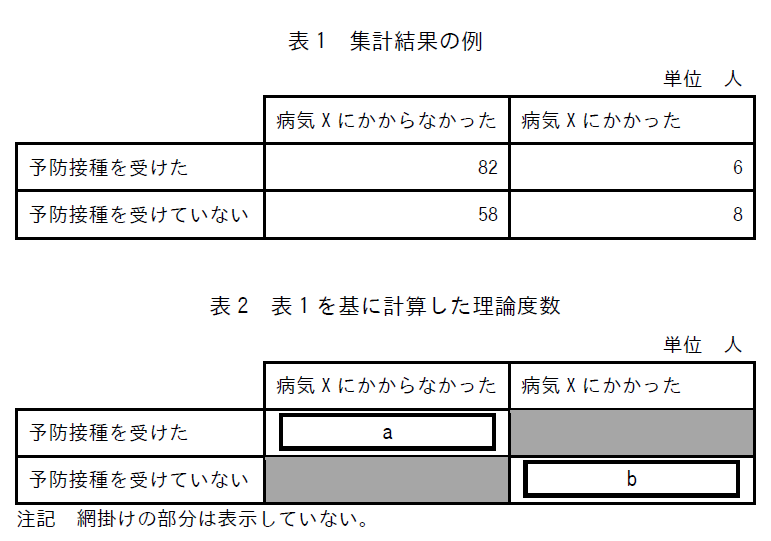

予防接種の病気X に対する予防効果を調査するために集めたデータの集計結果を基に,病気X にかかるかどうかが,予防接種の有無に影響されないと仮定した場合の人数を計算する。この人数を理論度数という。表1 に集計結果の例を示し,表2 に表1を基に計算した理論度数を示す。

関数f は,引数data で受け取った集計結果を基に計算した理論度数を返す。引数と戻り値は二次元配列で,その行が表の行,その列が表の列に対応する。

[プログラム]

○実数型の二次元配列: f(実数型の二次元配列: data)

実数型: t ← dataの要素の和

整数型: row ← dataの行数

整数型: col ← dataの列数

実数型の二次元配列: result ← {row行col列の 未定義の値}

整数型: r, c

for (r を 1 から row まで 1 ずつ増やす)

for (c を 1 から col まで 1 ずつ増やす)

result[r, c] ← (dataの行番号rの要素の和) ×

(dataの列番号cの要素の和) ÷ t

endfor

endfor

return result